Expertise TSCM, "dépoussiérage"

Détection de micros et caméras espions

Contexte et enjeux sécuritaires

Le contexte actuel est marqué par une augmentation significative, voire une intensification, des techniques offensives d’espionnage industriel, d’interférences économiques et de recueil illégal d’informations. La sphère privée et professionnelle est, de plus, la cible d’individus ou d’organisations cherchant à collecter des données à des fins de chantage ou de manipulation.

Face à ces enjeux économiques et stratégiques critiques, il est impératif de se poser la question de la sécurisation effective de l’ensemble des niveaux de votre organisation contre l’enregistrement et l’écoute malveillante.

Le recours à une expertise TSCM professionnelle est motivé par des impératifs stratégiques et légaux essentiels. Les objectifs prioritaires incluent :

Face à ces enjeux économiques et stratégiques critiques, il est impératif de se poser la question de la sécurisation effective de l’ensemble des niveaux de votre organisation contre l’enregistrement et l’écoute malveillante.

Le recours à une expertise TSCM professionnelle est motivé par des impératifs stratégiques et légaux essentiels. Les objectifs prioritaires incluent :

I - Protection des actifs et des informations stratégiques

* Détection et Neutralisation des dispositifs d’écoute et d’enregistrement clandestins.

* Protection du secret des affaires et prévention des atteintes à la propriété intellectuelle.

* Préservation de la réputation de l’entité et limitation des dommages financiers potentiels.

* Maintien de la confidentialité absolue de l’ensemble des négociations commerciales et stratégiques.

* Sauvegarde des brevets, des processus internes et des données constituant l’avantage concurrentiel.

* Protection des technologies émergentes et innovantes.

* Protection du secret des affaires et prévention des atteintes à la propriété intellectuelle.

* Préservation de la réputation de l’entité et limitation des dommages financiers potentiels.

* Maintien de la confidentialité absolue de l’ensemble des négociations commerciales et stratégiques.

* Sauvegarde des brevets, des processus internes et des données constituant l’avantage concurrentiel.

* Protection des technologies émergentes et innovantes.

II - Conformité réglementaire et sécurité opérationnelle

* Garantie de la conformité au RGPD et des protocoles de protection des données personnelles.

* Réduction du risque de litiges liés à la fuite ou au vol d’informations confidentielles.

* Prévention des tentatives de sabotage et des perturbations opérationnelles.

* Renforcement de la confiance et de la crédibilité auprès de la clientèle et des partenaires.

* Protection de la vie privée des collaborateurs (Conformité légale et obligation de l’employeur).

* Blocage des vecteurs d’attaques électroniques susceptibles d’exploiter des vulnérabilités physiques.

* Réduction du risque de litiges liés à la fuite ou au vol d’informations confidentielles.

* Prévention des tentatives de sabotage et des perturbations opérationnelles.

* Renforcement de la confiance et de la crédibilité auprès de la clientèle et des partenaires.

* Protection de la vie privée des collaborateurs (Conformité légale et obligation de l’employeur).

* Blocage des vecteurs d’attaques électroniques susceptibles d’exploiter des vulnérabilités physiques.

Déploiement opérationnel des contre-mesures électroniques (CME / TSCM)

Principes d'intervention

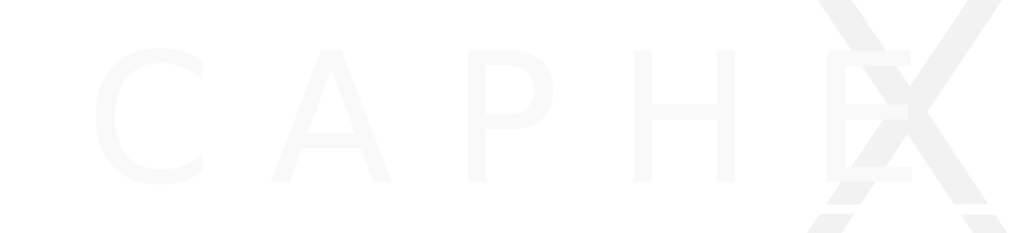

Dans le strict respect d’une procédure exhaustive et rigoureuse, et avec l’appui exclusif de matériels d’investigation de haute technologie, CAPHEX réalise des opérations de Contre-Mesures Électroniques (CME), également connues sous le terme anglo-saxon de Technical Surveillance Counter-Measures (TSCM).

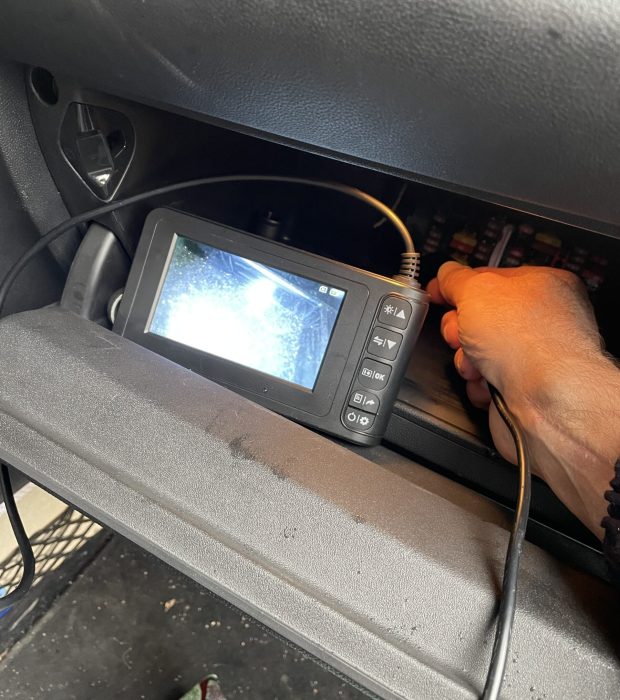

Ces interventions visent à détecter, localiser et neutraliser tout système d’écoute, de transmission ou d’enregistrement clandestin (communément désignés comme « insectes » ou « micro-espions ») au sein de vos environnements sensibles : locaux professionnels (bureaux, salles de réunion), domiciles privés, ainsi que tout moyen de transport (véhicule, jet privé et yacht).

Procédure d'inspection complète et d'audit

Nous sommes en mesure de proposer une inspection complète TSCM/CME, souvent qualifiée d’audit de « dépoussiérage », qui est minutieusement adaptée à vos impératifs, vos attentes et vos contraintes opérationnelles.

Liste des contrôles

Points de contrôle TSCM

De 0 à 24 GHz (voix, données, trackers)

I. Audit de la Ligne Téléphonique et des Canaux de Communication

L’inspection des infrastructures de communication est menée sur une plage de fréquences étendue de 0 à 24 GHz et couvre l’intégralité des vecteurs de transmission (voix, données et télécopie).

Les vérifications essentielles incluent :

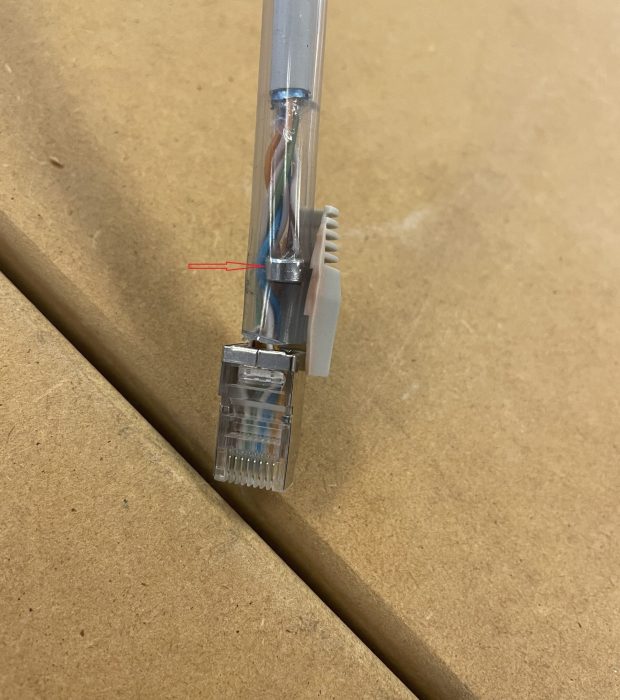

* Contrôle d’Intégrité des Postes et du Réseau : Vérification et analyse de chaque poste téléphonique (fixes, VoIP) et de ses raccordements au réseau, y compris le contrôle des câbles téléphoniques et d’alimentation associés.

* Inspection des Interfaces : Examen approfondi de chaque prise téléphonique analogique et numérique pour détecter toute altération ou modification physique.

* Détection des Dispositifs d’Interception (Ligne) : Recherche de tout type de micro analogique ou numérique intégré, de montages en série ou en parallèle (notamment les dispositifs dits « bretelle » ou de dérivation).

* Recherche d’Écoutes Inductives et Passives : Identification des dérivations sur ligne et des écoutes passives par induction.

* Analyse des Canaux Dissimulés : Recherche des systèmes utilisant le courant porteur (CPL), des enregistreurs autonomes ou de tout autre matériel permettant l’écoute d’ambiance à distance ou la transmission cryptée.

* Analyse de la Confidentialité des Supports : Examen de l’isolation et de l’intégrité des câblages de télécommunications (étude d’isolement) pour identifier les fuites de signaux.

II. Audit des Environnements Physiques (Bureaux et Salles de Réunion)

L’audit des espaces sensibles est une inspection multi-spectrale visant à détecter tout dispositif dissimulé :

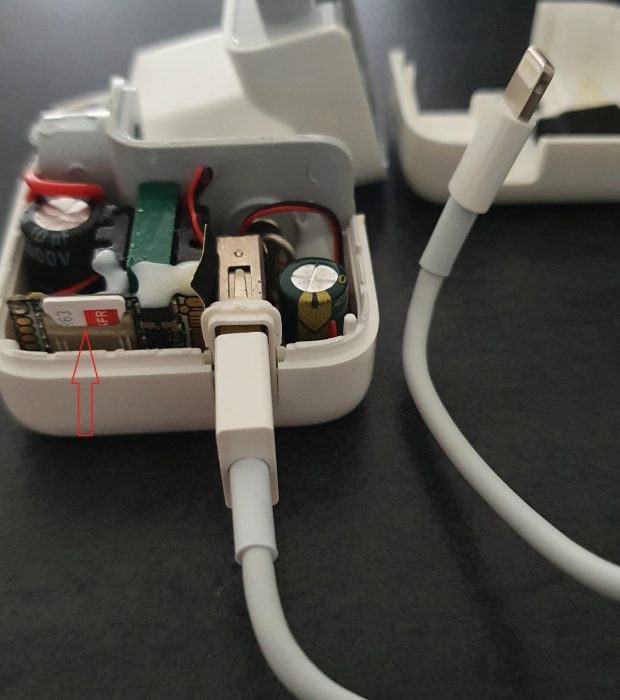

* Recherche de Dispositifs Émetteurs : Détection des micros analogiques et numériques, des dispositifs infrarouges, des émetteurs laser et des systèmes d’écoute filaire (stéthoscopes).

* Vérification des Systèmes Vidéo : Recherche de systèmes de surveillance vidéo câblés et sans fil (mini-caméras), accompagnée d’une analyse des points de pénétration vulnérables (fenêtres, baies, faux plafonds, installations électriques, conduits de chauffage, climatisation, etc.).

* Inspection des Systèmes d’Enregistrement : Recherche de systèmes d’enregistrement autonomes et occultes (MP3, magnétophones numériques, etc.).

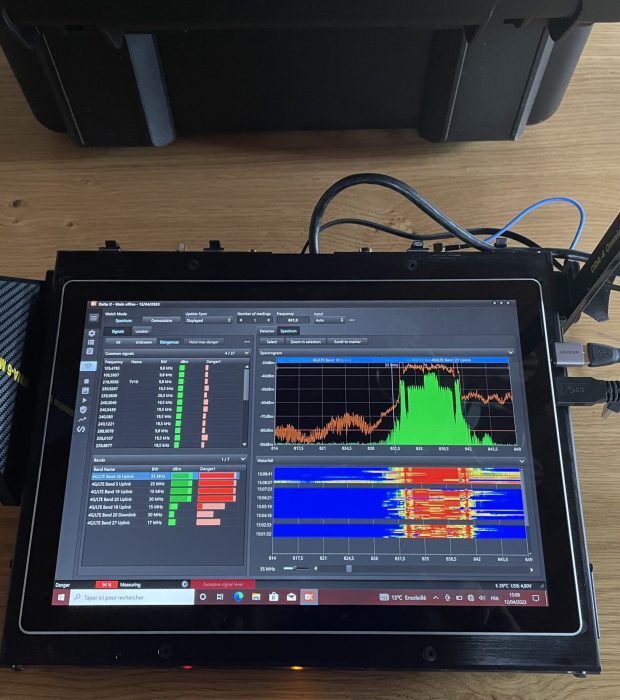

* Détection des Sources d’Alimentation Clandestines : Recherche des micros auto-alimentés utilisant le courant porteur (CPL) ou d’autres sources d’énergie dissimulées.

* Audit des Infrastructures Immobilières : Vérifications approfondies des câbles d’alimentation, prises électriques et téléphoniques, équipements de vidéosurveillance et systèmes de visioconférence (potentiels vecteurs d’implantation).

* Contrôle du Mobilier et de l’Environnement : Inspection des mobiliers, accessoires de décoration et appareils électroménagers (vecteurs fréquents de dissimulation).

* Audit Cyber-Physique des Terminaux : Vérifications de l’intégrité des téléphones portables et des ordinateurs (recherche de logiciels espions sophistiqués tels que les spywares).

« Confiance absolue. Environnement sécurisé. », aussi n’hésitez pas à nous consulter pour de plus amples informations.

Une opération de contre-mesures électroniques est également possible sur votre véhicule automobile, votre yacht, votre aéronef ou tout autre véhicule à moteur. De même, CAPHEX est en mesure de réaliser une analyse Forensic sur vos téléphones et vos ordinateurs portables, tout comme détecter l’installation de malware et de logiciels espions (PEGASUS). Un besoin impérieux de sécuriser une pièce en vue d'une réunion importante ? CAPHEX peut aussi protéger votre lieu d'échanges par la mise en œuvre de moyens d'interception efficaces.

Solutions de sûreté intégrées

40 rue Laure Diébold – 69009 Lyon

SIREN : 852 508 985

Version 3

2019 – 2025 © CAPHEX

40 rue Laure Diébold – 69009 Lyon FRANCE